Spamschutz und Malware Protection

Maximaler E-Mail-Schutz

für KMU

Schützen Sie Ihr Unternehmen vor Spam, Malware und Cyberangriffen – mit der innovativen Lösung von Hornetsecurity, optimiert und konfiguriert durch Security-Experten.

Cyberangriffe auf deutsche Unternehmen und ihre Schadenshäufigkeit

Warum Spam und Malware echte Gefahren sind

In Deutschland wurden zuletzt etwa 15 Millionen Cyberangriffe mit Malware verzeichnet. (Quellen: Statista, Bitkom)

- Überflutete Postfächer kosten Zeit und Nerven.

- Malware kann sensible Daten stehlen und ganze Systeme lahmlegen.

- Standardlösungen erkennen oft nicht die neuesten Bedrohungen.

Lösung: Malware und Spam-Schutz mit Hornetsecurity

Hornetsecurity gehört zu den innovativsten Anbietern im Bereich IT-Security und wurde mehrfach als ideale Wahl für IT-Security-Maßnahmen ausgezeichnet.

- Erkennt und blockiert 99,9 % der Spam-E-Mails.

Schützt vor Phishing- und Ransomware-Angriffen.

Speziell für Microsoft 365 optimiert

Einfache Verwaltung über ein intuitives Dashboard.

Wir passen die Hornet-Lösung an Ihre Anforderungen an.

Als zertifizierter Partner von Hornetsecurity passen wir die Lösungen für Malware und Spamschutz an Ihre Anforderungen an. Der Service umfasst:

Individuelle Bedarfsanalyse, um Ihre Anforderungen zu ermitteln

Implementierung der für Sie passenden Sicherheitsmaßnahmen

Anschließend betreuen wir Sie kontinuierlich

Bei Bedarf nehmen wir weitere Optimierungen vor

Ihre Vorteile im Überblick

Hornetsecurity schützt Ihre E-Mails durch mehrstufige Filter, Virenerkennung und TLS-Verschlüsselung. Die Lösung ist optimiert für KMUs, die Microsoft 365 einsetzen.

Produktivere Mitarbeitende

Weniger Zeitaufwand für Spam-Handling. Dadurch bleibt mehr Zeit für produktive Aufgaben.

Geschäftsrisiken minimieren

Schutz vor E-Mail-Cyberangriffen verhindert Schäden, Datenverlust und Systemausfälle.

Kundenvertrauen stärken

Ein sicherer E-Mail-Verkehr signalisiert Professionalität und aktiven Datenschutz.

Reibungsloser Geschäftsbetrieb

Selbst bei Spamwellen oder Cyber-Angriffen wird Ihre Kommunikation ungestört bleiben.

Einhaltung gesetzlicher Vorgaben

Compliance-Anforderungen werden zuverlässig erfüllt, ohne zusätzlichen Verwaltungsaufwand.

Langfristig Kosten sparen

Finanzielle Schäden und IT-Aufwand werden reduziert, wodurch Kosten gesenkt werden.

Diese Funktionen sorgen für höchste E-Mail-Sicherheit:

Mehrstufige Malware-Filterung und Spamschutz

Dynamics Virus Outbreak Detection

TLS-Verschlüsselung

Link-Tracking

Content-Filter für Dateianhänge

Outbound Filtering

Automatische Virus-Signatur-Aktualisierung

Phishing-Filter

Infomail-Filter

Bounce-Management

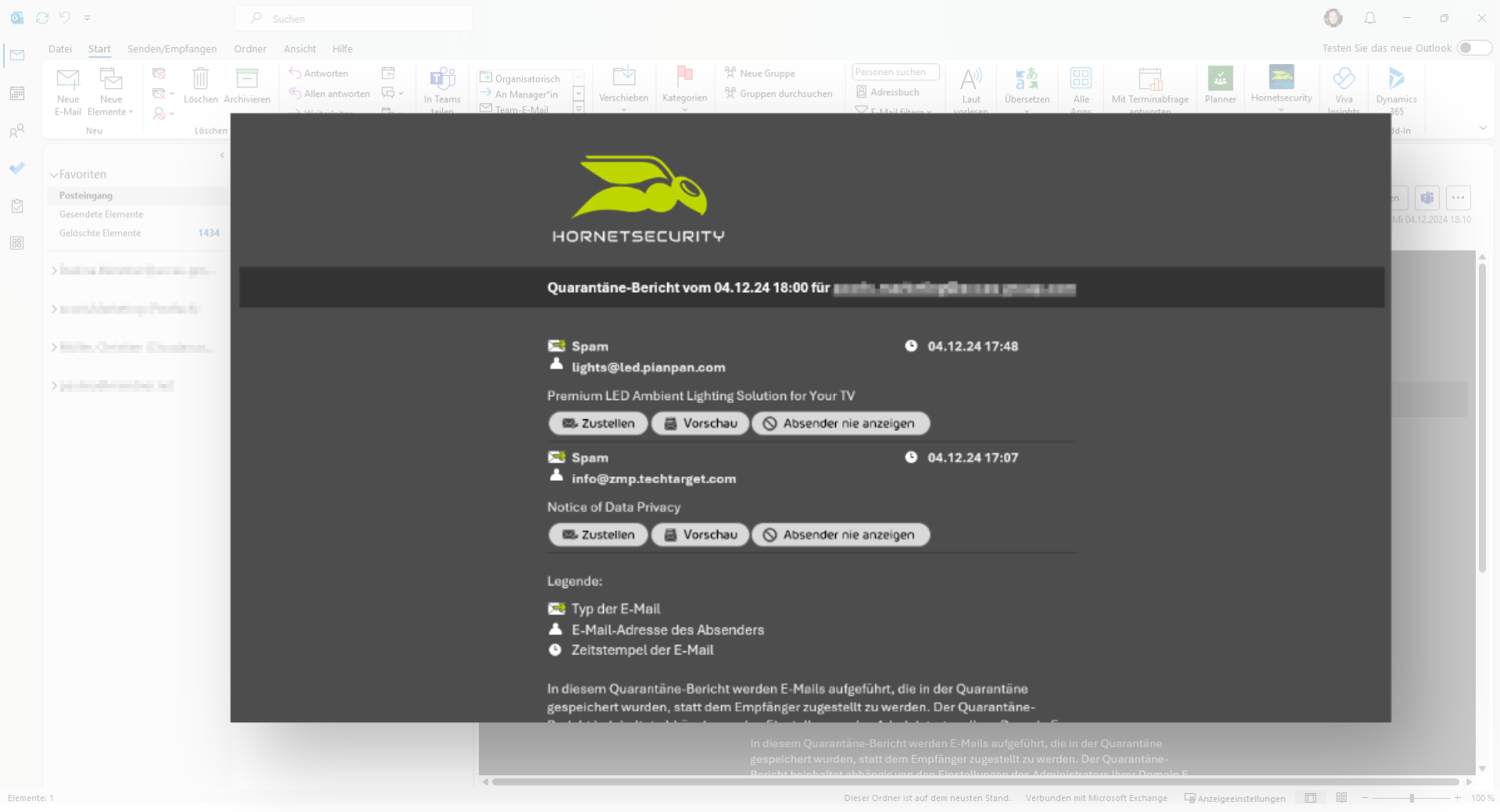

Quarantäne-Management

Compliance-Filter

Vereinbaren Sie ein Erstgespräch mit uns

In einem Termin bekommen Sie Antworten auf Fragen und eine erste Demo von der Lösung.

kontakt@sac.de

+49 6151 8133 258

Kontaktformular

Aktuelle IT-Security Meldungen

27. November 2025

26. November 2025

23. November 2025

21. November 2025

20. November 2025

18. November 2025

17. November 2025

16. November 2025

15. November 2025

14. November 2025

13. November 2025

8. November 2025

7. November 2025

6. November 2025

5. November 2025

4. November 2025

4. November 2025

2. November 2025

1. November 2025

31. Oktober 2025

30. Oktober 2025

30. Oktober 2025

29. Oktober 2025

27. Oktober 2025

27. Oktober 2025

26. Oktober 2025

25. Oktober 2025

24. Oktober 2025

24. Oktober 2025

24. Oktober 2025

23. Oktober 2025

21. Oktober 2025

20. Oktober 2025

20. Oktober 2025

19. Oktober 2025

19. Oktober 2025

18. Oktober 2025

18. Oktober 2025

17. Oktober 2025

17. Oktober 2025

15. Oktober 2025

14. Oktober 2025

14. Oktober 2025

13. Oktober 2025

13. Oktober 2025

7. Oktober 2025

5. Oktober 2025

1. Oktober 2025

30. September 2025

29. September 2025

25. September 2025

23. September 2025

23. September 2025

22. September 2025

20. September 2025

19. September 2025

17. September 2025

16. September 2025

16. September 2025

15. September 2025

15. September 2025

13. September 2025

12. September 2025

11. September 2025

10. September 2025

9. September 2025

7. September 2025

7. September 2025

7. September 2025

6. September 2025

4. September 2025

2. September 2025

2. September 2025

2. September 2025

1. September 2025

1. September 2025

30. August 2025

29. August 2025

27. August 2025

27. August 2025

27. August 2025

27. August 2025

26. August 2025

25. August 2025

25. August 2025

24. August 2025

22. August 2025

21. August 2025

20. August 2025

20. August 2025

20. August 2025

16. August 2025

15. August 2025

14. August 2025

14. August 2025

13. August 2025

13. August 2025

13. August 2025

13. August 2025

13. August 2025

13. August 2025

12. August 2025

12. August 2025

12. August 2025

12. August 2025

12. August 2025

8. August 2025

19. April 2024

19. April 2023